La pubblicazione del D.P.C.M. 2 ottobre 2025 nella Gazzetta Ufficiale n. 243 del 18 ottobre segna una tappa decisiva nell’attuazione in Italia della Direttiva (UE) 2022/2555 – NIS 2, che ha ridefinito a livello europeo gli standard di cybersicurezza delle reti e dei sistemi informativi. L’atto si colloca nel quadro della Legge 28 giugno 2024, n. 90, che ha delegato il Governo all’attuazione della direttiva, e nel D.Lgs. 82/2025, che ha aggiornato la normativa nazionale sul perimetro di sicurezza cibernetica.

Il decreto modifica il precedente D.P.C.M. 30 aprile 2025, indirizzato alla disciplina dei contratti di beni e servizi informatici nell’ambito della sicurezza nazionale. L’obiettivo è rendere più rigorosi e uniformi i requisiti di cybersicurezza per le forniture ICT destinate alla pubblica amministrazione e agli operatori strategic. La sicurezza informatica è così trasformata in un requisito giuridico e contrattuale, con effetti diretti sulla validità dei bandi e l’esecuzione delle forniture.

2. Ambito di applicazione e finalità operative

Il DPCM si applica a tutte le amministrazioni centrali e locali, estendendo il suo raggio d’azione a tutti i soggetti pubblici e privati inclusi nel perimetro di sicurezza nazionale cibernetica, istituito dal D.L. 105/2019. Le finalità comprendono la resilienza tecnologica dei sistemi pubblici e la prevenzione dei rischi legati all’uso di componenti o servizi non conformi agli standard di sicurezza europei. Il decreto mira anche a ridurre la dipendenza tecnologica da fornitori extra-UE, favorendo l’autonomia strategica dell’ecosistema digitale nazionale. Viene introdotta una logica di sicurezza degli approvvigionamenti ICT, ponendo la cybersicurezza al centro delle procedure di gara e richiedendo che le amministrazioni integrino clausole relative a integrità, disponibilità, aggiornamenti di sicurezza e gestione del rischio informatico. Un meccanismo di aggiornamento biennale degli allegati tecnici è previsto per adeguare le regole all’evoluzione tecnologica e alle nuove minacce.

3. Le modifiche principali al DPCM 30 aprile 2025

Le innovazioni introdotte dal nuovo decreto sono sostanziali. Le categorie tecnologiche di beni e servizi informatici soggetti a requisiti obbligatori sono state ridefinite, estendendo il campo di applicazione ai sistemi cloud, alle infrastrutture OT, ai dispositivi IoT e alle soluzioni di sicurezza integrata. Inoltre, sono stati precisati gli elementi essenziali di cybersicurezza, comprendenti tracciabilità dei componenti, gestione delle vulnerabilità, trasparenza della supply chain e continuità operativa anche in caso di incidente informatico. Riguardo ai criteri di premialità nei bandi pubblici, si incoraggia a favorire fornitori con certificazioni europee, come ISO/IEC 27001. L’Agenzia per la Cybersicurezza Nazionale (ACN) riveste un ruolo rafforzato, fornendo supporto tecnico, validando i requisiti di sicurezza e aggiornando gli elenchi delle tecnologie sensibili, consolidando così una governance multilivello.

4. La prospettiva dei giuristi: checklist per la conformità aziendale

L’impatto del decreto sulle imprese fornitrici di beni e servizi ICT è notevole, poiché comporta una vera e propria trasformazione della compliance aziendale, integrando sicurezza informatica e gestione contrattuale. I giuristi d’impresa e gli avvocati specializzati in contrattualistica pubblica sono chiamati a tradurre i requisiti tecnici in obblighi giuridici. Di seguito è proposta una checklist operativa per la conformità:

- Mappare i contratti ICT in essere con la PA o con soggetti del perimetro cibernetico;

- Verificare se beni o servizi rientrano tra le categorie elencate negli allegati tecnici del DPCM;

- Aggiornare le clausole contrattuali introducendo obblighi di sicurezza e gestione incidenti;

- Acquisire o rinnovare certificazioni ISO/IEC 27001 e documentare la provenienza dei componenti;

- Implementare controlli sulla supply chain e meccanismi di audit interno;

- Definire procedure di cooperazione con l’ACN e piani di continuità operativa;

- Formare il personale sui nuovi obblighi e predisporre un registro delle misure di sicurezza adottate.

Questa checklist rappresenta un punto di partenza pratico per garantire che la conformità risulti dimostrabile in sede di verifica o audit.

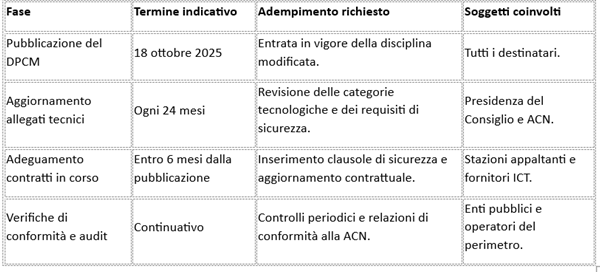

5. Sintesi operativa con tabella

Il D.P.C.M. 2 ottobre 2025 completa il percorso di adeguamento dell’Italia al paradigma NIS 2. La cybersicurezza diventa elemento costitutivo dei contratti ICT strategici, e gli obblighi di conformità si riflettono sulle clausole contrattuali e sulle responsabilità del fornitore. Per i giuristi e i consulenti d’impresa la nuova disciplina rappresenta un campo di applicazione dove diritto amministrativo, tecnologia e sicurezza si intrecciano stabilmente.